產(chǎn)品列表

PROUCTS LIST

電力監(jiān)測系統(tǒng)的數(shù)據(jù)安全CYBER SECURITY

點(diǎn)擊次數(shù):1809 更新時間:2021-09-07

電力監(jiān)測系統(tǒng)的數(shù)據(jù)安全CYBER SECURITY

本節(jié)討論電能質(zhì)量和電力監(jiān)測系統(tǒng)下的IT 信息安全。

本章的內(nèi)容是動態(tài)的,是會繼續(xù)更新的,并不是最終內(nèi)容。

可能的風(fēng)險

01、數(shù)據(jù)被盜

■ 破解

■ 數(shù)據(jù)挖掘

■ 密碼和其他信息被盜

■ ...

02、數(shù)據(jù)被處理

■ 未經(jīng)授權(quán)的訪問

■ 數(shù)據(jù)和數(shù)據(jù)電報的修改

■ 刪除數(shù)據(jù)

■ 修改配置

■ ...

結(jié)論

無意的數(shù)據(jù)干擾意味著某些事情不再是原則上計(jì)劃的方式。因此,這樣的數(shù)據(jù)干擾通常會對成本以及相關(guān)個人或公司的聲譽(yù)產(chǎn)生直接影響。因此,預(yù)先進(jìn)行數(shù)據(jù)干擾防御或治療是非常有必要的,這樣可以比直接損害節(jié)省很多費(fèi)用。

還應(yīng)該注意的是,已經(jīng)被攻擊的設(shè)備可以用作數(shù)據(jù)竊取和操縱的傳播平臺。這意味著無意訪問的潛在風(fēng)險比最初的風(fēng)險高很多倍。

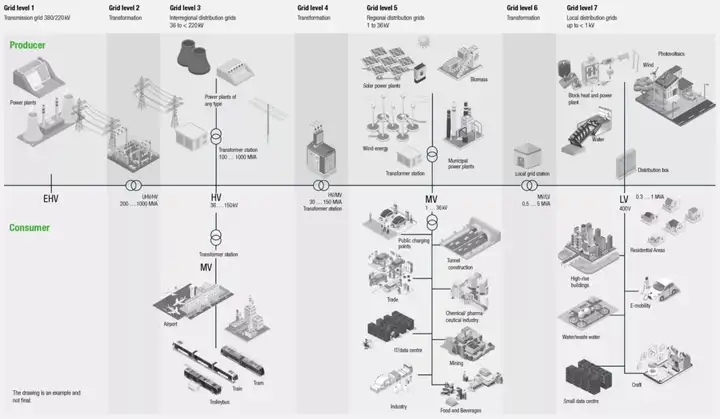

電力數(shù)據(jù)流中的7個網(wǎng)絡(luò)層次的主要特征

(如上圖所示)

■ 電氣互連必須相互通信

■ 集成到互聯(lián)網(wǎng)

■ 集成更多的測量點(diǎn)

■ 電網(wǎng)第7層的用戶(本地配電網(wǎng)<1kV)成為專家(例如智能家居,能源采購等)

■ 智能電網(wǎng)應(yīng)用程序變得流行并且需求量也很大

■ 具有模擬仿真和趨勢的規(guī)劃對網(wǎng)絡(luò)變得越來越重要

■ 動態(tài)負(fù)載管理(例如重新調(diào)度分配等)

結(jié)論

數(shù)據(jù)流和數(shù)據(jù)量正在增加,并且與網(wǎng)絡(luò)威脅和安全等相關(guān)。

使用了哪些數(shù)據(jù)和操作安全策略?

■ 公司特定IT政策的定義

■ 在各自的專業(yè)領(lǐng)域雇用內(nèi)部和外部的IT專家

■ 封閉操作和隔離的網(wǎng)絡(luò)

■ 嚴(yán)格遵守特定國際/地區(qū)的數(shù)據(jù)保護(hù)指南和法律

■ 減少專有系統(tǒng)(例如專有制造商接口)

■ 使用標(biāo)準(zhǔn)化協(xié)議(例如IEC 61850,PQDIF IEEE 1159.3)

■ 使用其他軟件解決方案進(jìn)行監(jiān)測

■ 系統(tǒng)集中化(硬件,軟件和人員)

■ 將服務(wù)外包給外部公司

■ 外包服務(wù)的內(nèi)包

■ 網(wǎng)絡(luò)分塊,以最小化可能的攻擊面

■ 使用可審計(jì)的安全標(biāo)準(zhǔn)

深入了解ISO/IEC 27001—

一種可行的方法?

制定本國際標(biāo)準(zhǔn)是為了規(guī)定信息安全管理體系(ISMS)的建立,實(shí)施,維護(hù)和持續(xù)改進(jìn)的要求。

引入信息安全管理系統(tǒng)是組織的戰(zhàn)略決策。在組織內(nèi)創(chuàng)建和實(shí)施此類系統(tǒng)取決于其需求和目標(biāo),安全要求,組織流程以及組織的規(guī)模和結(jié)構(gòu)??梢约僭O(shè)所有這些影響變量都會隨著時間而改變。

信息安全管理系統(tǒng)使用風(fēng)險管理流程維護(hù)信息的機(jī)密性,完整性和可用性,并為相關(guān)方提供風(fēng)險得到適當(dāng)管理的信心。

預(yù)計(jì)安全系統(tǒng)(ISMS) 的實(shí)施將根據(jù)組織的需要進(jìn)行擴(kuò)展。

本標(biāo)準(zhǔn)由IEC 62443補(bǔ)充。

問題

■ 個別方法只涉及部分方面

■ IT 專家大多專注于技術(shù),而較少關(guān)注整體背景

■ ISO/IEC27001是一個完整的,整體的管理體系并且非常復(fù)雜

■ IEC62443原則上只適用于工業(yè)自動化的子領(lǐng)域

■ 根據(jù)IEC,目前還沒有針對電能質(zhì)量儀器以及設(shè)備級別的電能監(jiān)測設(shè)備的IT安全標(biāo)準(zhǔn)。這目前正在IEC TC85/WG 20的委員會中處理。

針對監(jiān)測應(yīng)用的一種可能答案

從ISO/IEC27001和GSTQ901的各個方面考慮,網(wǎng)絡(luò)質(zhì)量儀器-ENEL公司的網(wǎng)絡(luò)安全要求:

■ 分配基于角色的訪問權(quán)限(RBAC)

■ 使用傳輸加密網(wǎng)站(https)

■ 用于限制對終端設(shè)備訪問的客戶端白名單

■ 用于無縫監(jiān)測變更和操作的審計(jì)日志

■ SysLog系統(tǒng)日志保護(hù)操作

■ 將經(jīng)過認(rèn)證的固件更新應(yīng)用于測量儀器和軟件

■ 分布式數(shù)據(jù)記錄儀作為IT 系統(tǒng)之外的冗余

■ 在移動應(yīng)用程序中使用安全連接

■ 不間斷電源(集中/分散)

■ 使用經(jīng)計(jì)量認(rèn)證的測量儀器

結(jié)論

01、如果不使用網(wǎng)絡(luò)安全強(qiáng)化組件,則必須在網(wǎng)絡(luò)安全管理上投入更多精力。這是危險的,因?yàn)椴话踩慕M件也不能真正以安全的方式進(jìn)行管理。

02、產(chǎn)品的網(wǎng)絡(luò)安全一致性測試花費(fèi)最少,對于安全管理體系認(rèn)證來說。

03、通常,設(shè)備制造商將安全管理的成本留給客戶,而不是自己開發(fā)安全產(chǎn)品。